做了8年自由开发的David Dodda,最近差点栽在一场“面试局”里,就差30秒,他的加密钱包、项目源码还有 所有个人数据就得全没了。

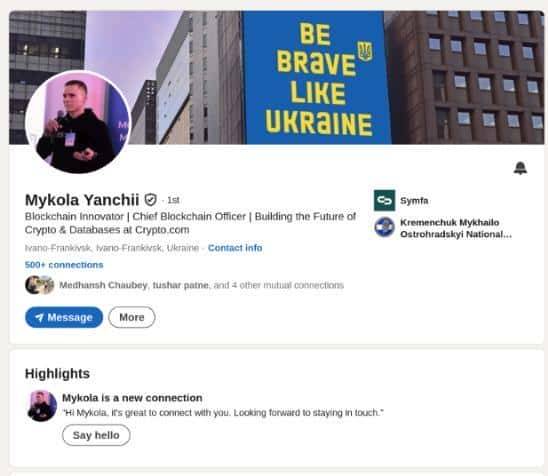

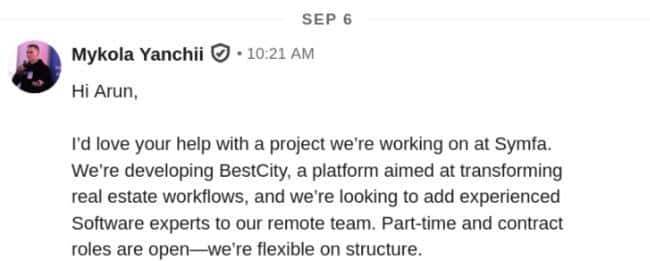

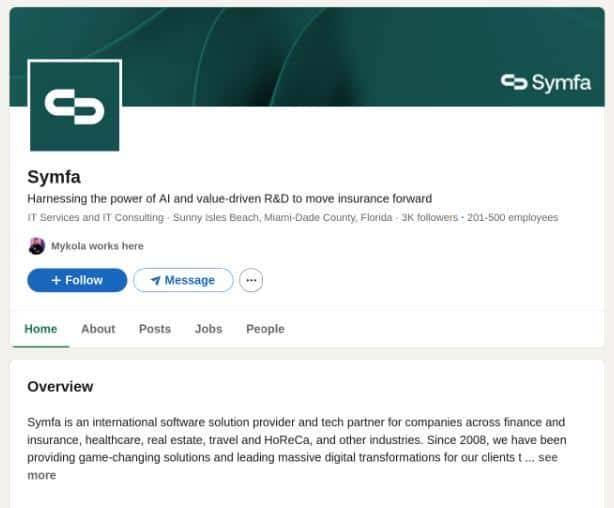

这事得从LinkedIn上的一条 私信说起,那天,一个标注着“区块链公司Symf a首席区块链官”的账号找他,说公司在做房地产区块链改造项目,要招兼职开发者,David 点进对方主页,看到1000+好友、完整的职业履历,还有公司页面里的员工信息、项目动态,看着比许多真实公司还“正规”,加上对方说话礼貌,就像平时遇到的招聘方一样,他没多想,同意了线上面试。

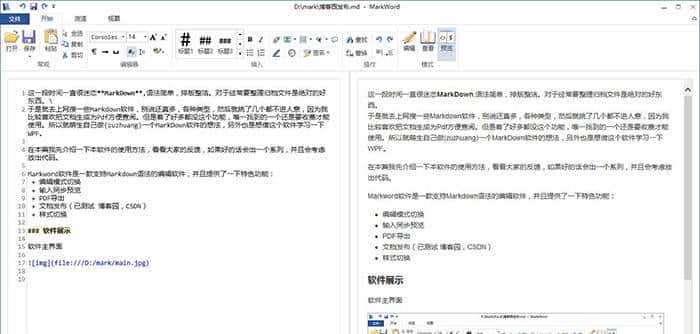

面试前,对方说“提前测测技术能力,省得面试浪费时间”,发了个Bitbucket代码库链接,要求30分钟内优化React/Node项目,这可是开发者最熟悉的“Take-Home测试”,David没怀疑,点开链接 一看:代码结构清晰,有README,还有标注好的优化点,完全是正常面试题的样子。

可问题就出在“时间 紧”上,David平时会用Docker隔离运行未知代码,但那 天离面试只剩30分钟,他急得忘了这一步,直接在本地打开了代码,刚要输入“npm start”运行,突然心里“咯噔”一下,“再急也得扫一遍关键文件啊”,他把代码复制到Cursor AI里问:“这里有没有可疑代码,列如读文件、抓Cookie的?”

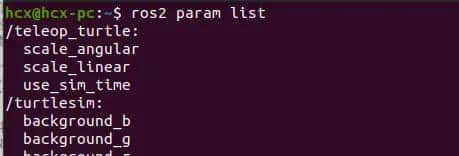

结果AI的回复让他冷汗直冒:在userController,js里,藏着一段字节数组混淆的恶意代码

解码后是个远程URL,一旦运行,就能读取本地文 件、抓浏览 器Cookie、拿加密钱包密钥,甚至获取数据库密码,更恐怖的 是,这个URL24小时后就失效了 ,骗子早就设好了“毁 尸灭迹”的机制

David事后复盘,才发现这场骗局有多“专业”:心理上,骗子摸透了开发者的习惯,熟悉的面试流程、权威的公司背景、时间压力下的“赶工心态”,还有LinkedIn上的“社会证明”(公司页、员工列表),把“可信度”拉满,技术上,恶意代 码嵌在正常业务逻辑里,用字节数组躲关键词检测,URL自动销毁,就算有人想溯源都找不到痕迹。

“我做了8年自由开发,自认为安全意识够强,可这次差点栽在‘习惯’里,”David提醒同行:未知代码必定要隔离运行(Docker、VM都行), 运行前用静态/动态工具扫一遍,招聘方的身份得查清楚(列如去官网核对、查域名备案),遇到“催着你赶紧做”的情况, 多问几个“为什么”,再急也不能跳过安全红线。

网友看完这事也炸了:有人说“骗子专挑高价值人群,骗到一个开发者的钱包,顶得上骗十个普通用户”,有人提议“把诈骗等同于杀人罪,按骗的金额对应 受害者收入判,骗一年收入就判一年,让骗子 不敢动手”。

实则不止David,最近 许多开发者都遇到过类似的“面试局”,骗子伪装成正规公司,用“技术测试”当幌子发 恶意代码,就盯着开发者“信任流程”“赶时间”的弱点, 说到底,防骗的核心就一条:别把“习惯”当成“安全”,哪怕再熟悉的流程,碰到未知 代码,都得“多花1分 钟检查”。

你有没有遇到过这种“赶时间”的面试测试,下次再碰到催着你赶紧运行代码的,可得多留个心眼,毕竟,你的“数字家当”,就藏在那“多花1分钟”的警惕里。

相关文章